Déploiement Visiophone sur Castel Suite

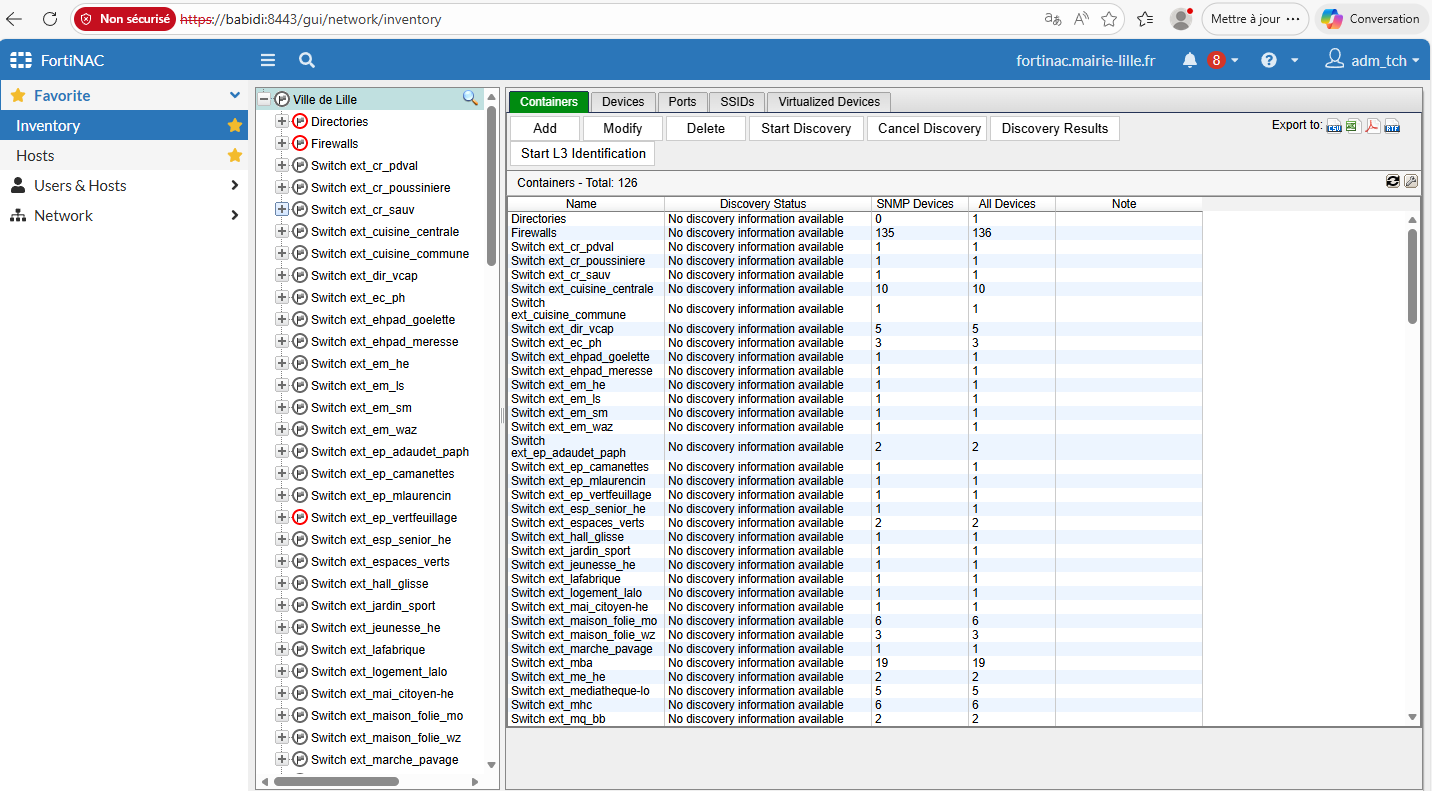

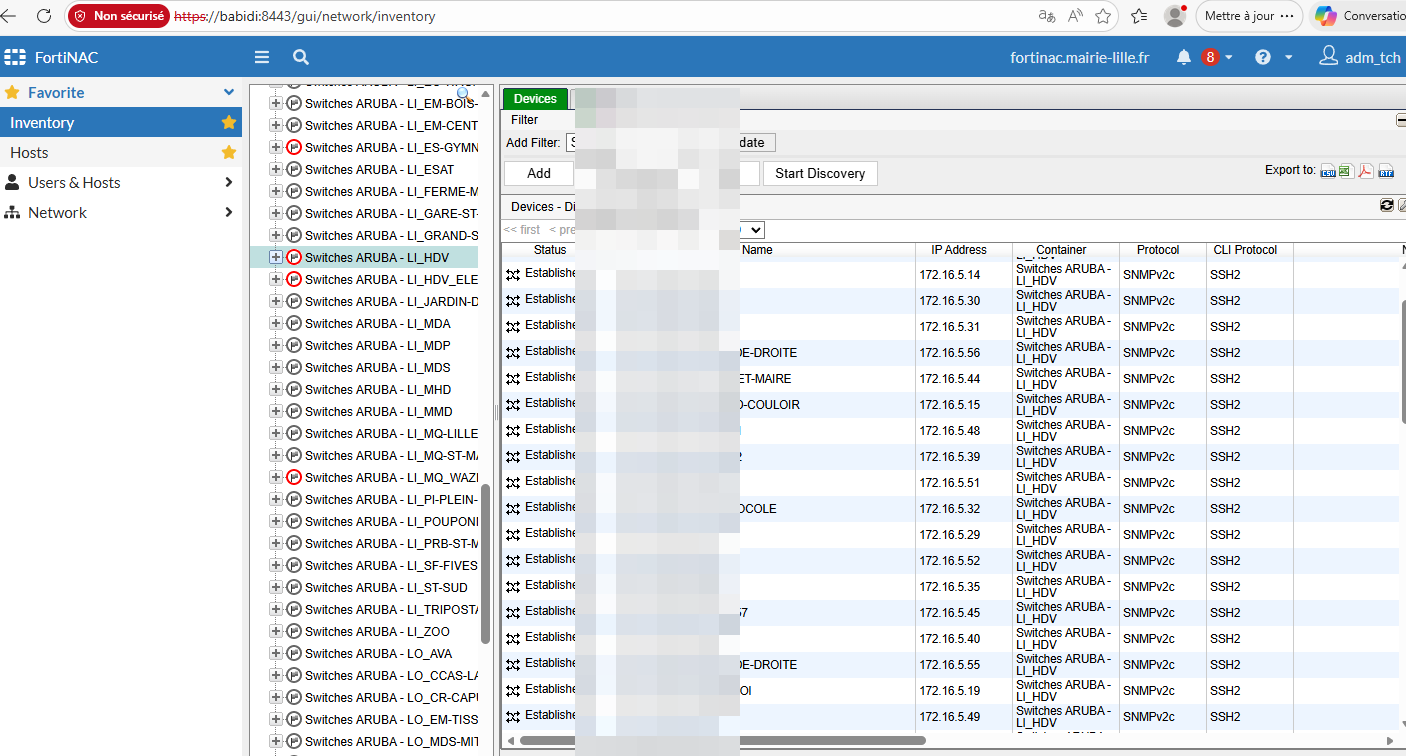

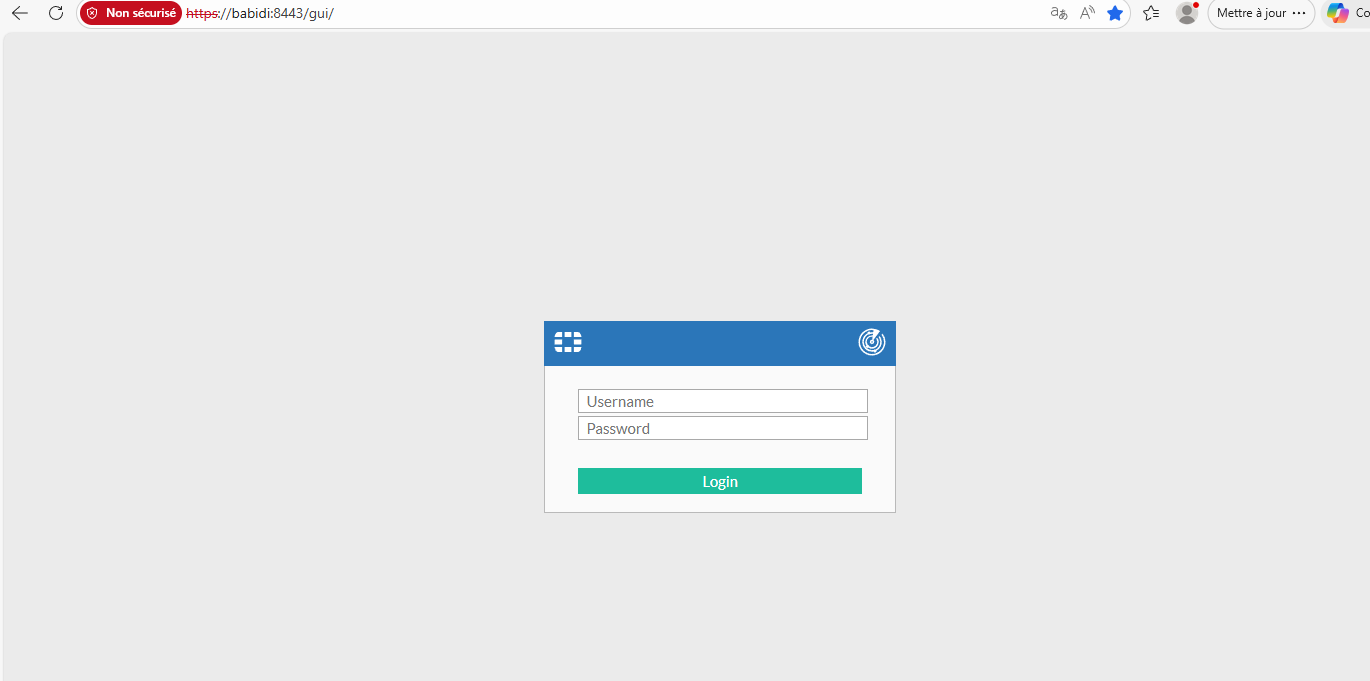

Alternance — Téléphonie IPIntégration de visiophones Xellip dans l'infrastructure Castel Suite (172.16.8.18) : recensement matériel, provisioning SIP, configuration de l'annuaire et des touches de fonction, sécurisation des droits d'appels et gestion de la continuité de service via serveur PRA.

Compétences BTS SIO validées

B1.1 — Continuité de service (PRA)

Configuration d'un basculement automatique vers le serveur PRA (172.16.8.19)

en cas de panne du serveur principal. Chaque entrée d'annuaire et touche de fonction

est programmée avec le préfixe serveur et son préfixe PRA associé

Chaque entrée d'annuaire et touche de fonction est doublée :

991 Astérix → 994 Astérix PRA

992 Obélix → 995 Obélix PRA

993 Idéfix → 996 Idéfix PRA

pour garantir la continuité des appels sur les trois sites.

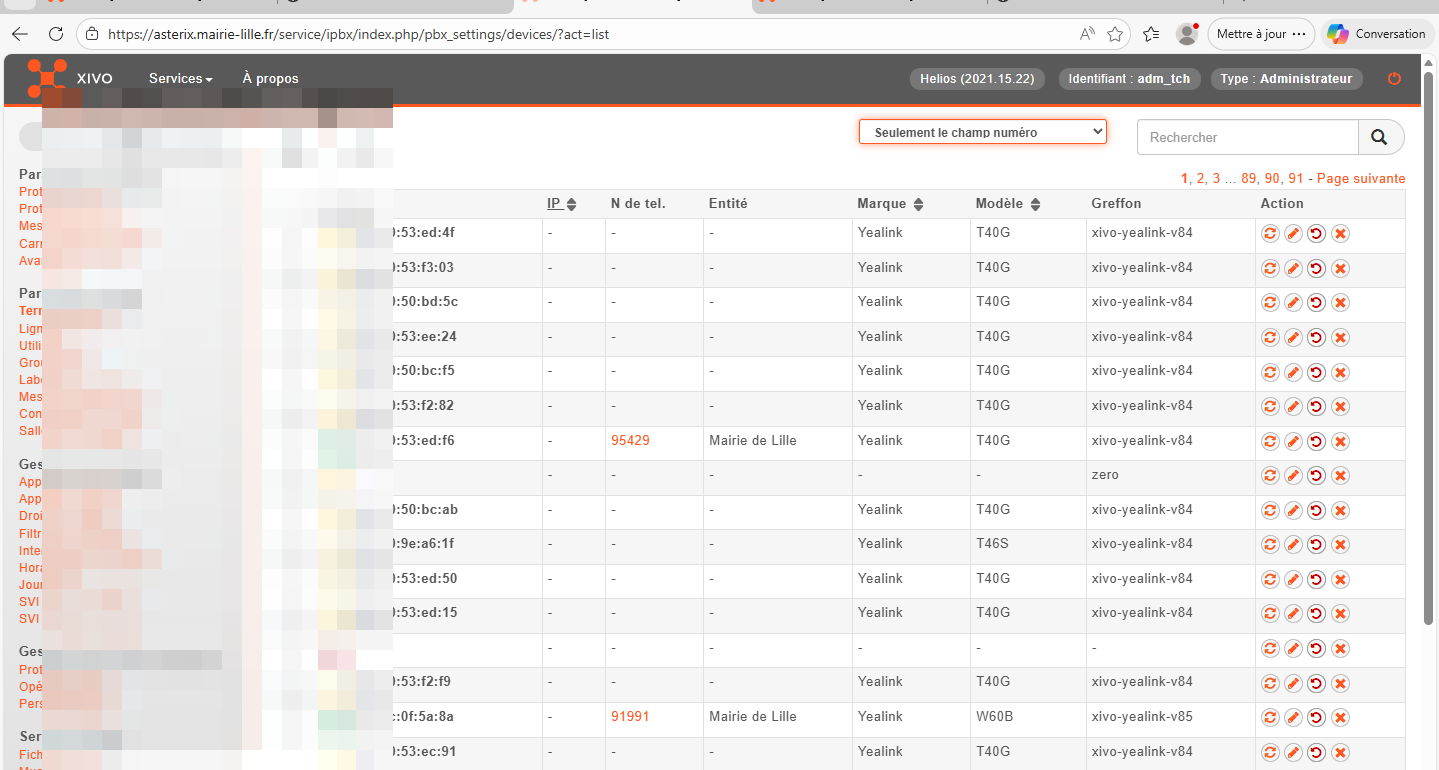

B1.5 — Déployer un service & gérer les ressources

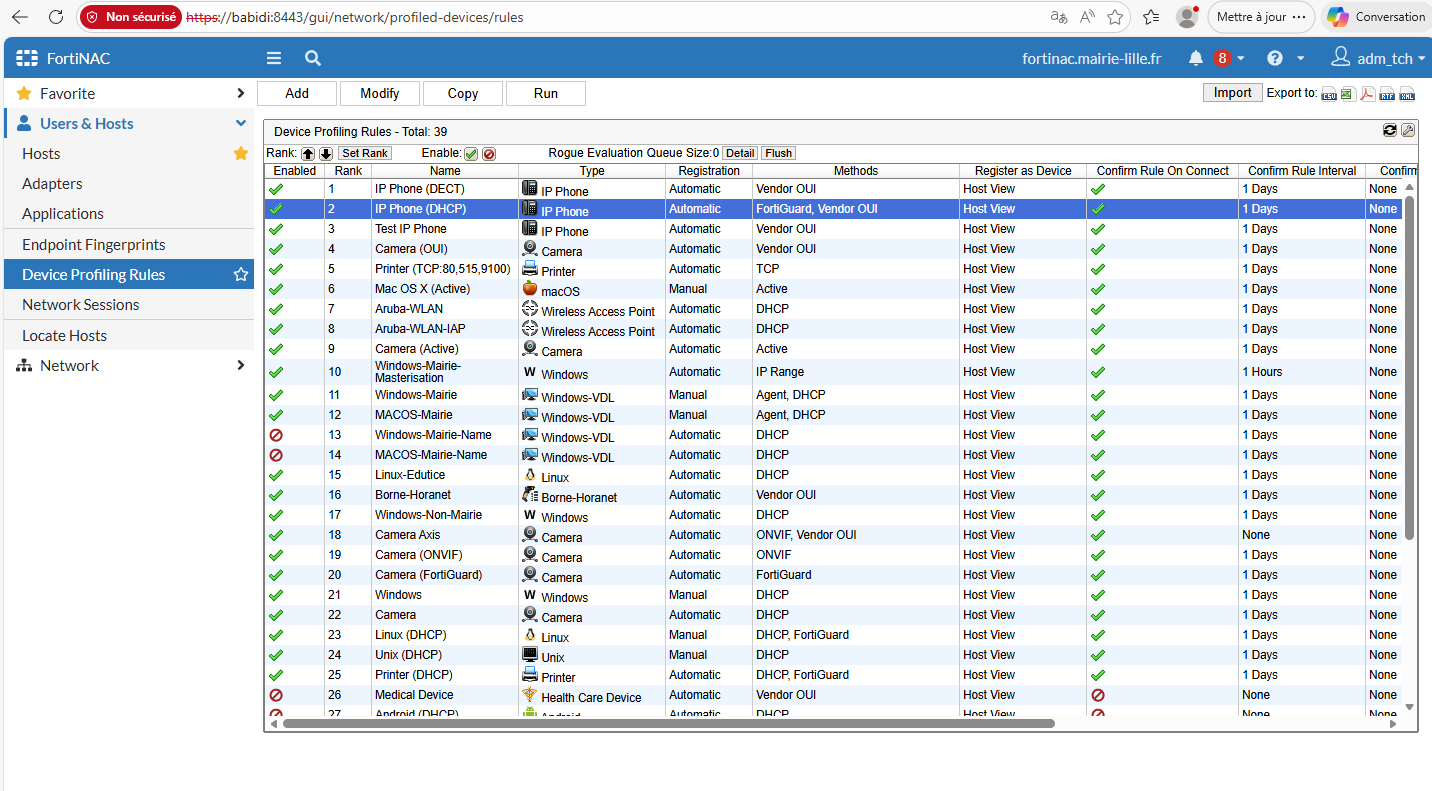

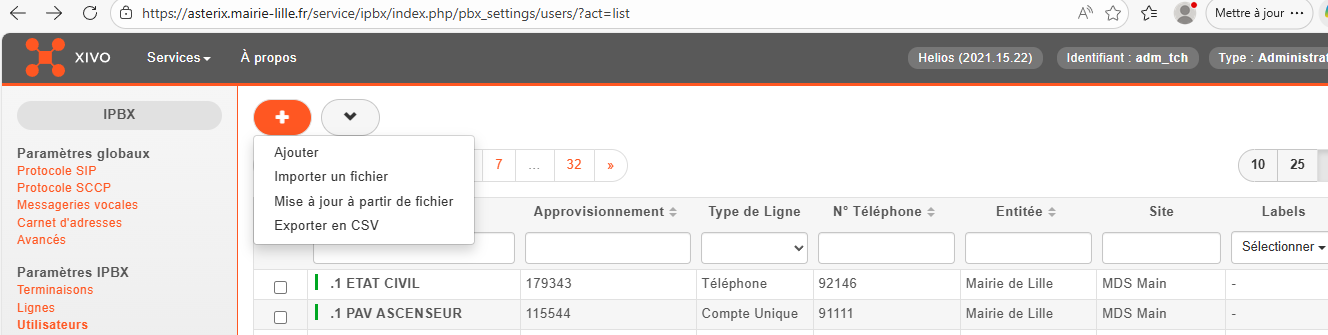

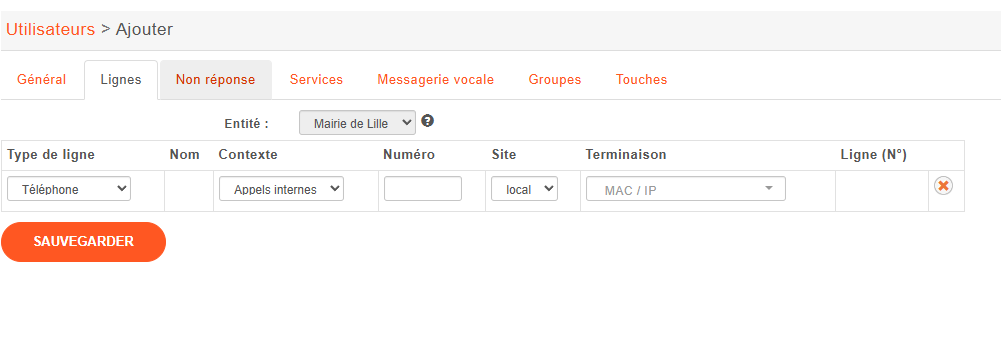

Recensement des équipements dans Castel Suite, attribution d'adresse IP, détection automatique du modèle Xellip, puis configuration du protocole SIP via Configuration Locale → Interphonie → SIP. Génération automatique de l'extension XELLIP servant de numéro d'équipement.

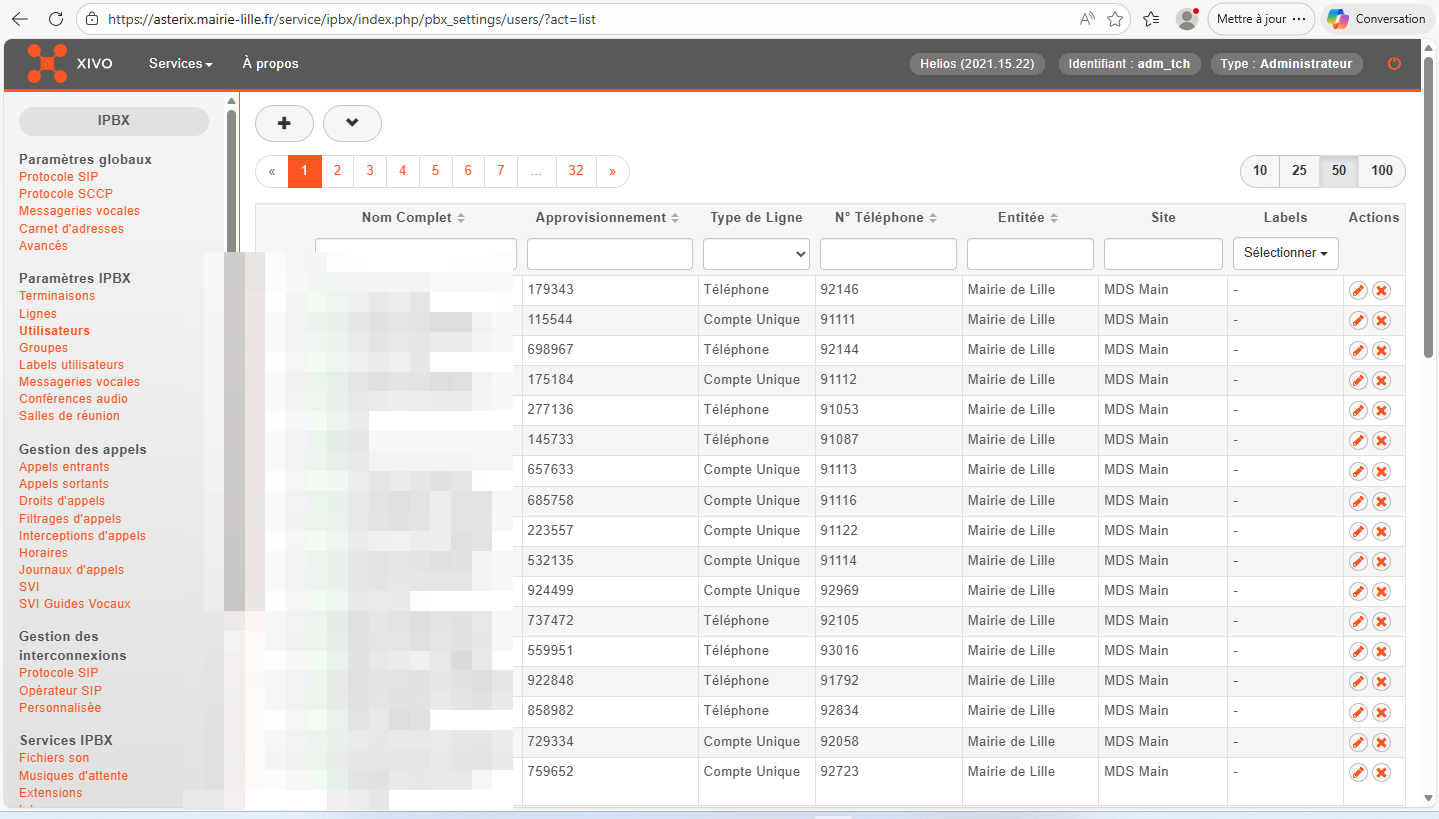

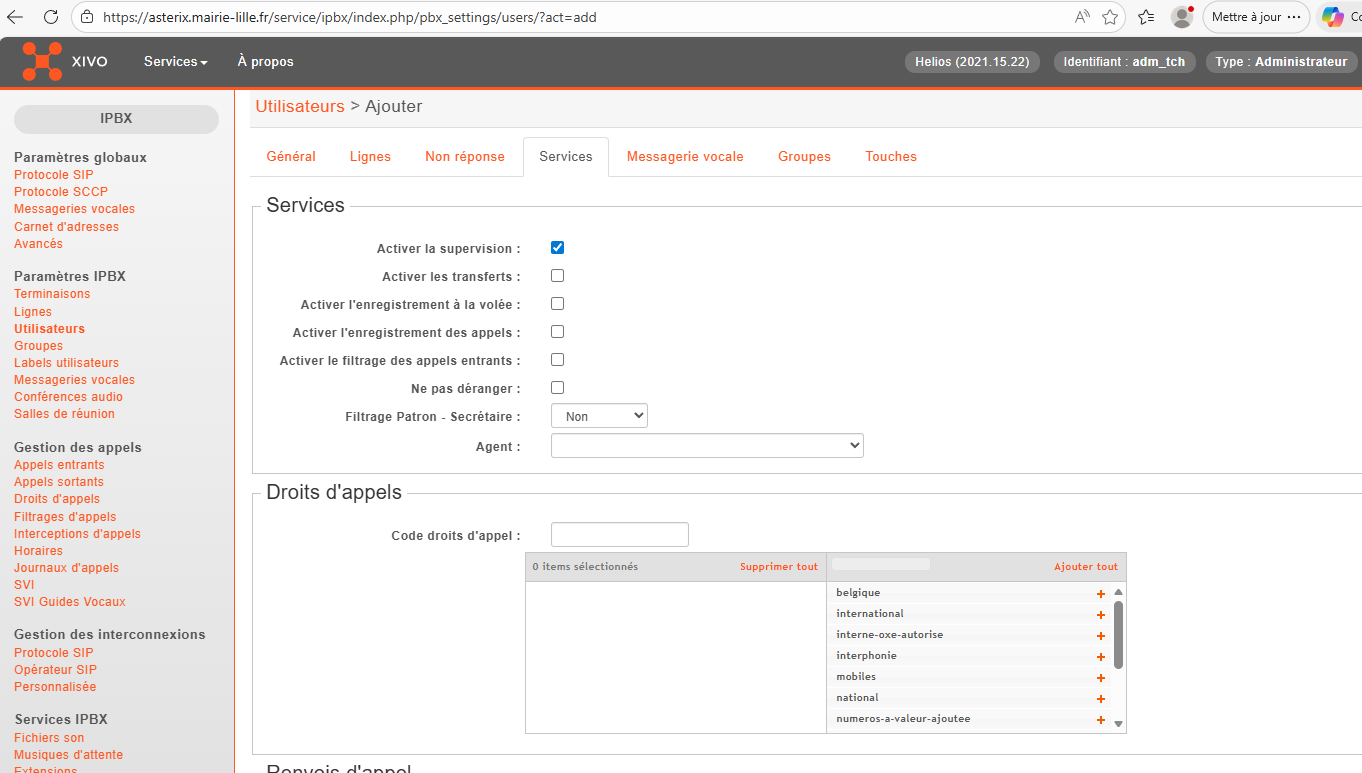

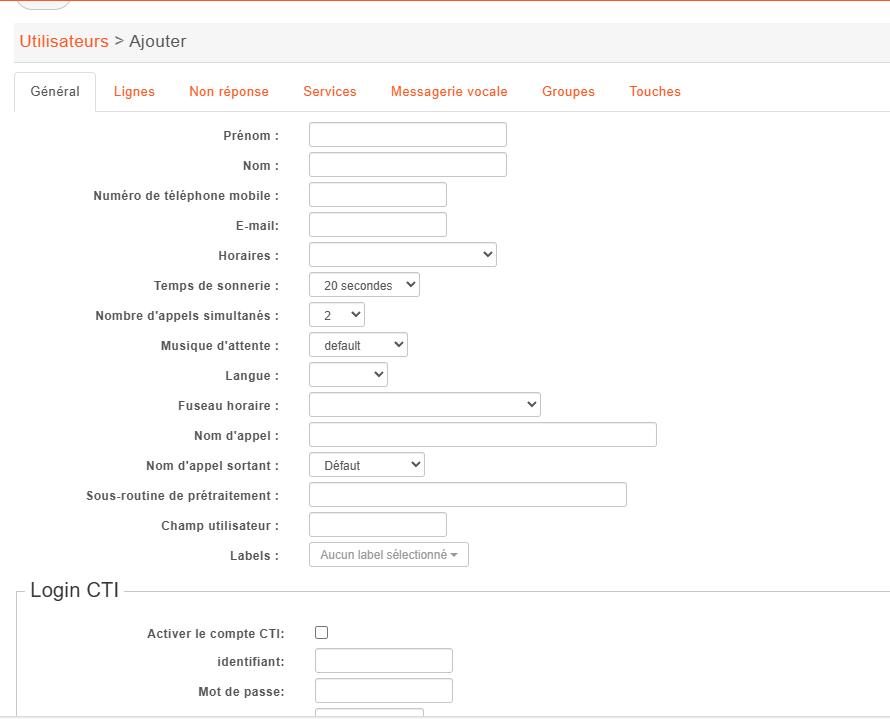

B1.1 — Niveaux d'habilitation & sécurité des accès

Sur XIVO, restriction des droits d'appels des postes destinataires en ajoutant

uniquement le service « Interphonie ».

Forçage des codecs audio : GSM et G.711 A-Law,

vidéo : H.264 — puis activation de

videosupport=yes

via l'onglet Avancé pour maîtriser la bande passante et sécuriser les flux média.